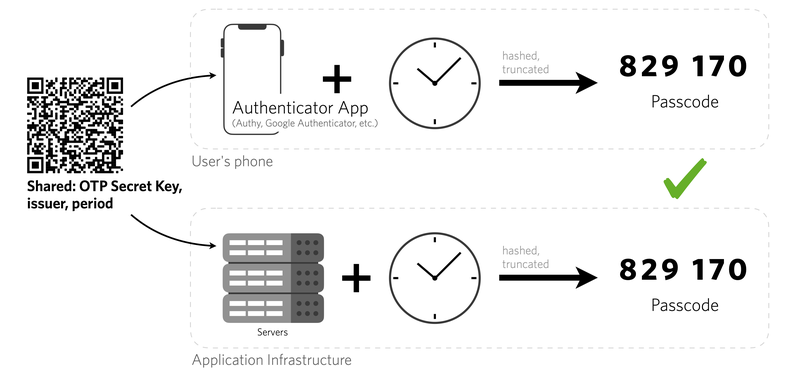

基于时间的一次性密码算法(TOTP)是一种根据预共享的密钥与当前时间计算一次性密码的算法。它已被互联网工程任务组接纳为RFC 6238标准,成为主动开放认证(OATH)的基石,并被用于众多多重要素验证系统当中。

TOTP是散列消息认证码(HMAC)当中的一个例子。它结合一个私钥与当前时间戳,使用一个密码散列函数来生成一次性密码。由于网络延迟与时钟不同步可能导致密码接收者不得不尝试多次遇到正确的时间来进行身份验证,时间戳通常以30秒为间隔,从而避免反复尝试。

在特定的多重因素验证应用中,用户验证步骤如下:一位用户在网站或其他服务器上输入用户名和密码,使用运行在本地的智能手机或其他设备中的TOTP生成一个一次性密码提交给服务器,并同时向服务器输入该一次性密码。服务器随即运行TOTP并验证输入的一次性密码。为此,用户设备与服务器中的时钟必须大致同步(服务器一般会接受客户端时间-1区间(也就是延迟了30秒)的时间戳生成的一次性密码)。在此之前,服务器与用户的设备必须通过一个安全的信道共享一个密钥,用于此后所有的身份验证会话。如需要执行更多步骤,用户也可以用TOTP验证服务器。

TOTP基于HOTP,附带的时间戳用于替代递增计数器。

通过定义一个纪元(epoch, T0)的起点并以时间步骤(time step, TS)为单位进行计数,当前时间戳被转换成一个整形数值的时间计数器(time-counter, TC)。举一个例子:

TC = 最低值((unixtime(当前时间)−unixtime(T0))/TS),

TOTP = HOTP(密钥, TC),

TOTP-值 = TOTP mod 10d,d 是所需的一次性密码的位数。

弱点和缺陷

尽管攻击者需要实时托管凭证,而不能之后收集,但是TOTP代号跟密码一样可能被钓鱼。

不限制登录尝试的TOTP实现容易被暴力破解,因此尝试次数限制必须非常少。

窃取到预共享密钥的攻击者可以随意生成新的非法的TOTP代号。如果攻击者攻破大型的认证数据库,这就会是个问题。

由于TOTP设备可能会发生电力用尽、时钟不同步等情况,用户手机上的软件也可能丢失或失窃,所有现存的实现都可以绕开相应保护(如:打印的代码、电子邮件重置等),这对于大型用户群支持来说是个负担,并给了欺诈用户更多的操作空间。

TOTP代号的有效期会长于屏幕上显示的时间(通常是2倍或更长)。这是对认证双方的时钟可能有较大幅度偏移而作出的让步。

所有基于一次性密码的认证方案(包括TOTP、HOTP和其他方案)都会暴露于会话劫持当中,比如可以在登录后强征用户的会话。

尽管如此,TOTP仍然比单独使用传统静态密码验证的安全性强很多。上述的一些问题也可以通过简单的方法解决(比如为防止暴力破解,可以增加TOTP的位数,或者使用多个TOTP同时验证)。

川公网安备 51019002003012号

川公网安备 51019002003012号